无线渗透-漫游深圳图书馆

本来只是打算跟小伙伴们去图书馆充充电…然后手贱去调戏终端..尝试几次发现了两种绕过沙盒的方法.

- 搜索框-五笔输入法-帮助-浏览文件..(有点忘记了)

- 任务管理器-重启-系统还在启动时候win+e(d).等沙盒启动后会卡出.

另外小伙伴发现终端机内置的密码都是相同的.并且开ipc$.很容易直接沦陷所有终端机的…

后来因为其中的一个小伙伴改了桌面放上网show了…然后我不多说了.下面的内容就没有让那个小伙伴接触了…

后来是另外联系了一个小伙伴一起完成了下面的内容…

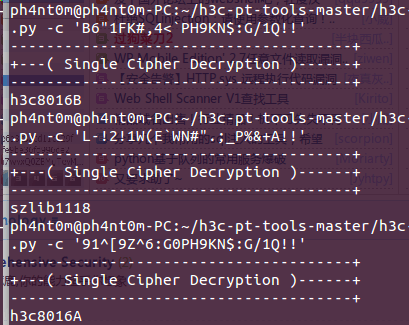

之前绕过沙盒后.对内网结构有个初步的了解.记录下了对外的ip段.其中一个页面内对外访问的只有数据库监控.其他调用的基本上都是内网ip…

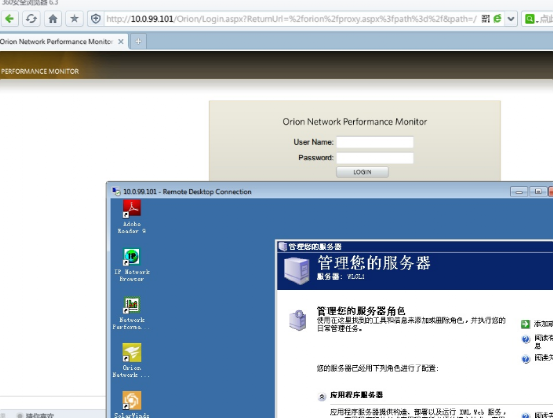

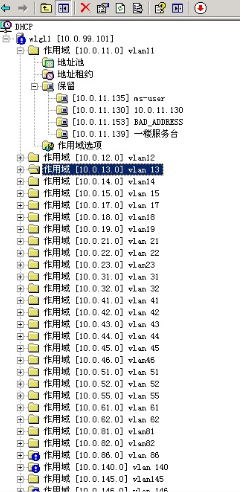

通过wifi接入到了图书馆的网络中.只对出外网数据进行重定向.验证后才转发数据.而对重要区域并没有进行隔离.可以访问得到,数据库监控、专业设备监控、自助图书馆监控有些甚至不用密码都可以访问,看IP地址全是在10.0.99.X这个段, 那么我就针对这个段搞, 不然全部扫那不太科学,太大了。 打开nmap扫描的时候,刚好有一妹子坐在我旁边, 我马上把电脑盖上..生怕被发现我在干嘛.

陌生妹子:帅哥,你好,我是记者! 我想采访你几个问题.

Me:哦。(心里想:吓尿哥哥了)

记者:你现在读初中还是高中?

Me:XXX(心里想:记者?有记者证吗?不得不警惕)

记者:这图书馆你觉得怎样呢?

Me: 我第一次来. 记者:你是通过什么知道有这个图书馆?

Me:随便逛逛,然后发现图书馆就进来坐坐.

记者:你家住哪里?

Me:XXX

记者:放假怎么不回家呢?

Me:放假出来玩.

记者:你叫什么名呢? (坐旁边就好了,不要坐那么近嘛,我知道我帅. 也不用这样靠着我呀。。)

后来去了第4层信息服务区,找了个没人的位置坐下来,靠墙的..

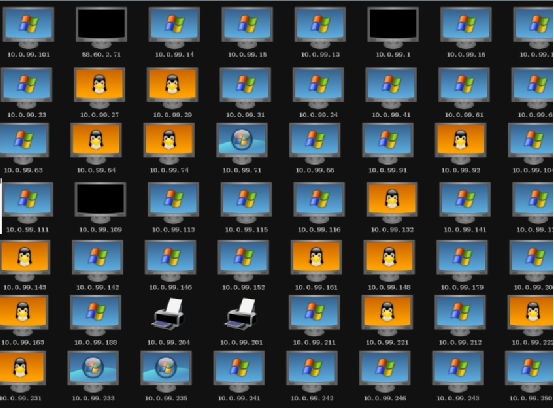

这样麻麻再也不用担心我被人偷看了. 对10.0.99.X段的信息收集了些端口信息:

全是服务器, 2台打印机. 打印机我不敢动, 因为我怕metasploit攻击打印机会自动打印出纸来. 对我没什么好处.

然后通过扫口令扫描、信息探测、各种猜想、然后各种收集, 3个小时在信息收集中过去了.

其中得到了一台mssql数据库的弱口令,sa权限. 然后用sqltools连接,执行命令出现:

“Error MessageSQL Server 阻止了对组件 ‘xp_cmdshell’ 的 过程’sys.xp_cmdshell’ 的访问,因为此组件已作为此服务器安全配置的一部分而被关闭。

系统管理员可以通过使用 sp_configure 启用 ‘xp_cmdshell’。有关启用 ‘xp_cmdshell’ 的详细信息,请参阅 SQL Server 联机丛书中的 外围应用配置器。 ”

其实我以为很好解决,这台服务器不在话下了.

【修复方法】 ;EXEC sp_configure 'show advanced options', 1 -- ;RECONFIGURE WITH OVERRIDE -- ;EXEC sp_configure 'xp_cmdshell', 1 -- ;RECONFIGURE WITH OVERRIDE -- ;EXEC sp_configure 'show advanced options', 0 --

咦,执行命令怎么还显示被阻止了呀?

【恢复方法2】

EXEC sp_configure 'show advanced options', 1;RECONFIGURE;EXEC sp_configure 'xp_cmdshell', 1;RECONFIGURE;

就先把这台服务器放着不管了,因为那时候也快4点了,要回家了嘛. 查看扫描得到了几个ftp弱口令.和 匿名登录。

尝试了几个都是卡死动不了。 然后把所有扫描的日志保存在txt回家整理

因摄像头特别的多,我不得不小心点,不知道往那看的, 我只好把电脑侧着玩

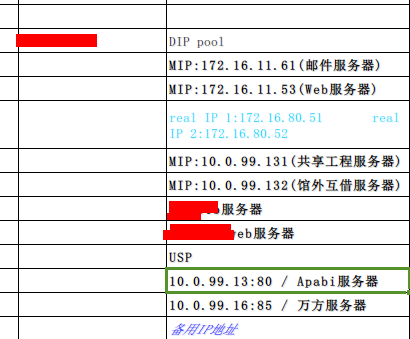

因前天对于13这个IP提权出现错误. 可能是因为我长的太帅的原因, 今天不阻止我了,

直接让我添加了用户进入. 登录的时候提示 不允许远程终端登录什么的. 这问题比较好解决.

获取了管理员的hash, 既然密码内网不能通用.通用的话就太没挑战了。 开启Metasploit奋战了20分钟.

攻破一台, IP:101(因这是小说,很多细节的东西我也不想说,比较基础),再次获取了HASH值, 看来密码没有规律. 只好收集服务器的信息.

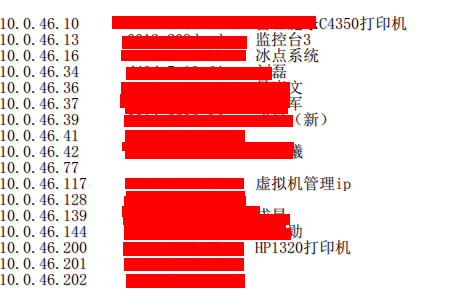

另一个段的,或许这个段是第4层楼的工作人员,还有一些机器.

咦,101不是服务器监控嘛,

然后从数据库读取出密码:

因不知道什么方式加密,然后就没有看了.

待我很多东西做完,我必定用心研究加密解密呀。

通过1小时的奋战, 不知不觉中我已经入侵了多少台了, 就算有人在后面看我, 我也注意不到呀. 有点投入 通过多台的信息收集,获取了所有路由器交换机配置的信息.

你没有听错,是所有的交换机路由配置的文件.

分析配置文件..发现radius的key .而库内容肯定wifi验证的数据即读者身份证.读者密码.读者手机…

以及snmp可读写的团体字符串…

另外个人观点 一个企业用radius不一定安全.但是不用radius/Portal 一定不安全;

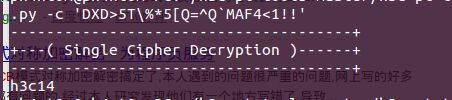

然后对配件文件中密文进行解密….

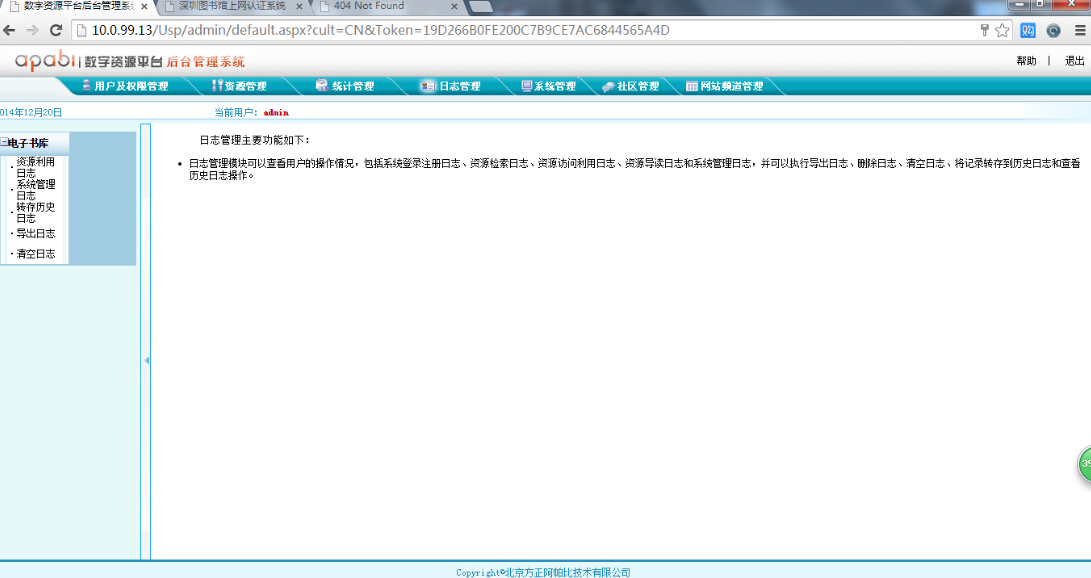

这张拓扑图让我更清楚看到内网的情况,如何搭建的. 这样的搭建方法挺专业的嘛,再专业安全没做好就是渣呀. 那么我就得到了Web服务器在何处了

通过信息收集,也得到了图书馆有10多个管理员,这只是我的猜想,具体情况不清楚.

如果是真的,被这10个管理员抓到不得被爆菊而死呀。想想就有点小激动呀,不对,是有点害怕

两小时过去了, 得到的东西越来越多了. 包括一些很敏感的文件,这时候让我紧张起来了,

然后我带上耳机,敲键盘手都抖,让自己放松下来…如果这点镇定都没有. 以后怎么混呢.

再次通过扫描metasploit,信息收集,服务器的敏感文件. 获得多台服务器. 其中有台数据库存放着用户7W 资料 帐户、密码、邮箱、等,

最后就拿了工作人员的邮箱数据为了证明…

这些东西我当然不想碰, 如果把DHCP停掉,可想一下,整个图书馆的网络就瘫痪了,另外如果把网关or dns 指向特别的服务器…我就不多说了…

看到钱的数目,或许是因为钱.感觉此水不碰好呀…..

网络拓扑结构设计错误

发现终端只对80端口的数据进行了重定向.必须要经过读者帐号验证后才进行放行.当有人绕出了沙盒后只有通过其他端口进行数据传输并没用进行限制也没有限制数据包的速度.当不怀好意的人绕出沙盒后对其他终端进行控制后果我就不多说了…

对wifi接入的客户端不验证就不转发外网数据.看起来很安全对不对.但仔细的会发现.在没有验证的情况还是能通过iodine把数据通过dns通道的方式传输!..

Snmp读写字符串为默认!!!

发表评论